SaaS導入時のセキュリティチェックポイント完全ガイド

SaaS導入時のセキュリティチェックポイント完全ガイド

そのSaaS、セキュリティは大丈夫ですか?

「便利そうだから、とりあえず導入してみよう——」

DX推進の波に乗って、次々とSaaSを導入する企業が増えています。社内SNS、プロジェクト管理、ファイル共有、Slack運用……。気づけば社内で10個以上のクラウドサービスを使っていた、なんてことも珍しくありません。

しかし、こんな問題を抱えていませんか。

- 新しいSaaSを導入するたびにセキュリティ審査が形骸化している

- 情報共有ツールにどんな社内データが流れているか、把握しきれていない

- ツールごとにアクセス権限の管理方法がバラバラで統制が取れない

- 退職者のアカウントが削除されないまま放置されている

- 複数のSaaSを使い分ける中でツール疲れが起き、シャドーIT(無許可のツール利用)が発生している

- 情報漏洩が起きたときの責任範囲が不明確

SaaSは確かに便利です。初期費用が低く、すぐに使い始められる。しかし、「手軽に導入できる=セキュリティリスクが低い」ではありません。

むしろ、手軽さゆえにセキュリティチェックが甘くなり、重大なインシデントにつながるケースが増えています。

「大手サービスだから安心」は危険な思い込み

「Slackは世界中で使われているから安全でしょう」「有名なサービスだからセキュリティは問題ない」——。

こうした考えに心当たりはありませんか。

実際、SaaSのセキュリティ問題はサービス自体の脆弱性だけでなく、利用企業側の設定ミスや運用不備から発生するケースがほとんどです。

たとえば、こんなインシデントが実際に起きています。

- Slack運用で外部共有チャンネルの設定ミスにより、社外に機密情報が漏洩

- 社内SNSに投稿された顧客情報が、退職者のアカウント経由で外部に流出

- 複数の情報共有ツール間でデータが同期され、意図しない場所に機密データが保存されていた

- 管理者権限を持つ社員が多すぎて、誰が何を操作したか追跡できない

どんなに優れたSaaSであっても、利用する側のセキュリティ体制が整っていなければ、リスクはゼロにはなりません。

DX推進においてSaaS活用は不可欠ですが、同時にセキュリティガバナンスの構築も不可欠です。この両輪がそろって初めて、安全で持続可能なデジタル変革が実現します。

SaaS導入時に必ず確認すべきセキュリティチェックポイント

SaaSセキュリティチェックリスト

SaaSセキュリティチェックリスト

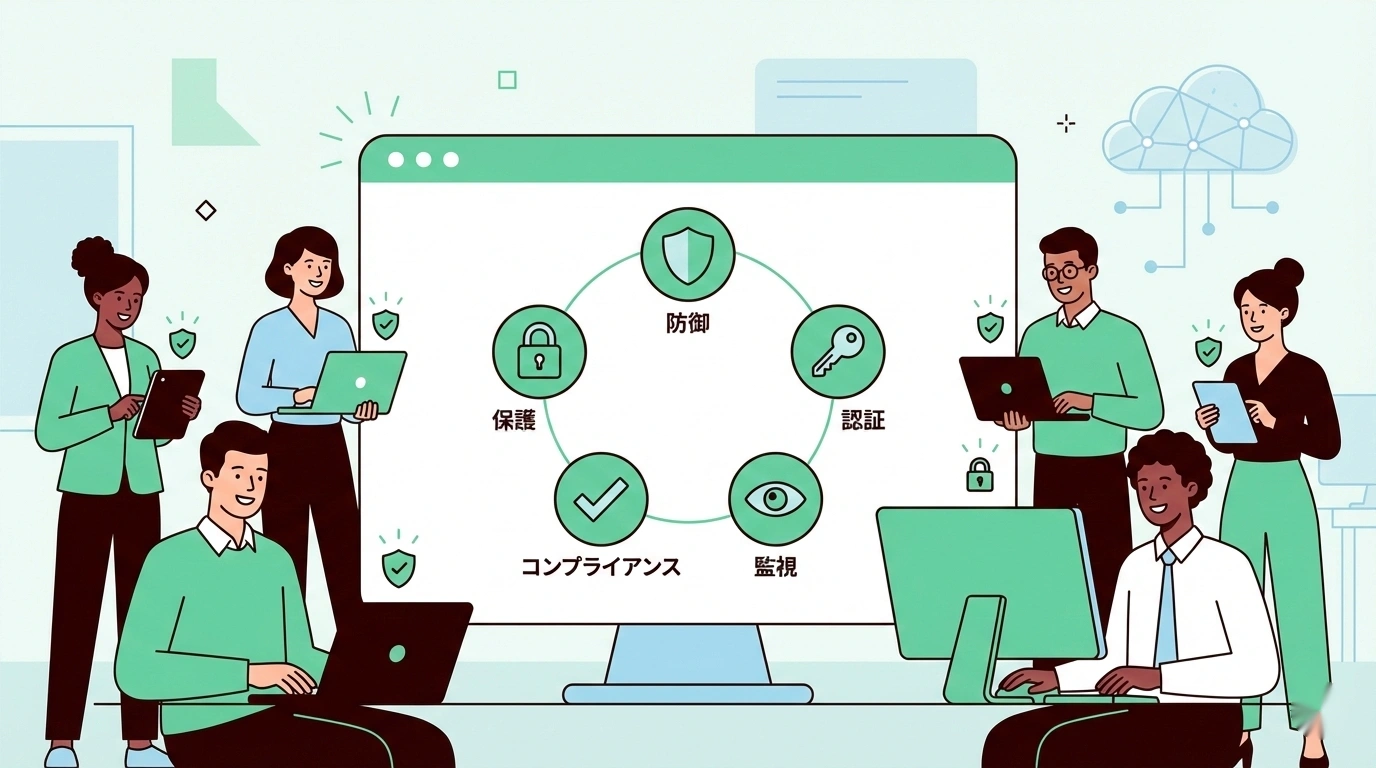

ここからは、SaaSを企業導入する際に確認すべきセキュリティチェックポイントを5つのカテゴリに分けて解説します。

社内SNSやSlack、情報共有ツールを含むあらゆるSaaSに適用できる内容です。DX推進を担当する方はもちろん、情シス部門や経営層にもぜひ共有してください。

チェック1:データの保存場所と暗号化

データはどこに保存されるのか

SaaSを導入する際、最初に確認すべきは**データの保存場所(データレジデンシー)**です。

クラウドサービスでは、データが海外のサーバーに保存されることも珍しくありません。業種によっては国内保存が法的に求められる場合もあります。

以下の項目を必ず確認しましょう。

| 確認項目 | チェック内容 |

|---|---|

| データ保存先リージョン | 日本国内か、海外か。選択可能か |

| 暗号化方式 | 通信時(TLS)と保存時(AES-256等)の暗号化 |

| 暗号鍵の管理 | サービス提供者管理か、顧客管理(BYOK)か |

| バックアップ | バックアップデータの保存場所と暗号化 |

| データ削除 | 解約時にデータが完全に削除されるか |

← 横にスクロールできます →

特に社内SNSや情報共有ツールには、日常的に社内の機密情報が流れます。「チャットの内容がどこに保存され、誰がアクセスできるのか」を把握しておくことは、情報セキュリティの基本中の基本です。

暗号化は「当たり前」ではない

「クラウドだから暗号化されているはず」——これも危険な思い込みです。

通信経路の暗号化(TLS/SSL)は多くのSaaSで対応していますが、保存データの暗号化は対応していないサービスも存在します。また、暗号化されていても暗号鍵をサービス提供者が管理している場合、提供者側の不正アクセスやデータ流出リスクを完全には排除できません。

機密性の高いデータを扱うなら、**BYOK(Bring Your Own Key)**に対応したサービスを選ぶことも検討してください。

チェック2:認証とアクセス制御

誰が何にアクセスできるのか

SaaSのセキュリティで最も事故が起きやすいのが、認証とアクセス制御の領域です。

Slack運用や社内SNSのセキュリティ事故の多くは、「アクセスすべきでない人がアクセスできる状態だった」ことが原因です。

以下の認証・認可機能を確認しましょう。

必須の認証機能

- SSO(シングルサインオン)対応:既存のIdP(Azure AD、Okta等)と連携できるか

- MFA(多要素認証):全ユーザーに多要素認証を強制できるか

- パスワードポリシー:最低文字数、複雑性要件、有効期限を設定できるか

- セッション管理:一定時間で自動ログアウトする設定が可能か

必須のアクセス制御機能

- ロールベースアクセス制御(RBAC):役割に応じた権限設定ができるか

- 最小権限の原則:必要最低限の権限だけを付与できる粒度があるか

- IP制限:社内ネットワークやVPNからのみアクセスを許可できるか

- デバイス制限:会社支給端末のみに利用を制限できるか

特にツール疲れが発生している組織では、「面倒だから」とパスワードの使い回しや認証の簡略化が横行しがちです。SSOを導入して認証の一元管理を実現すれば、セキュリティを強化しつつユーザーの負担も軽減できます。

チェック3:監査ログとコンプライアンス

「誰が・いつ・何をしたか」を追跡できるか

セキュリティインシデントが発生した際、原因の特定と影響範囲の把握に不可欠なのが監査ログ(Audit Log)です。

以下の項目を確認しましょう。

| 確認項目 | チェック内容 |

|---|---|

| ログの記録範囲 | ログイン、データアクセス、設定変更、権限変更 |

| ログの保存期間 | 最低1年以上が望ましい |

| ログのエクスポート | 外部SIEM(セキュリティ監視ツール)に連携可能か |

| 改ざん防止 | ログが改ざんされない仕組みがあるか |

| リアルタイム通知 | 異常なアクセスや操作をリアルタイムに通知できるか |

← 横にスクロールできます →

コンプライアンス認証を確認する

SaaSのセキュリティレベルを判断する上で、第三者認証の取得状況は重要な指標です。

主要なコンプライアンス認証には以下のようなものがあります。

- ISO 27001(ISMS):情報セキュリティマネジメントの国際規格

- SOC 2 Type II:サービス提供者のセキュリティ統制を第三者が評価

- ISMAP:日本政府のクラウドサービス安全性評価制度

- プライバシーマーク:個人情報保護の体制を評価する日本の認証

「認証を取得しているから安全」とは限りませんが、最低限のセキュリティ基準を満たしている証拠にはなります。特にISMAPに登録されているサービスは、政府機関が利用できるレベルのセキュリティを備えています。

セキュリティチェックのステップ

セキュリティチェックのステップ

チェック4:インシデント対応とSLA

問題が起きたとき、どう対応してもらえるか

どんなに優れたSaaSでも、障害やセキュリティインシデントが発生する可能性はゼロではありません。重要なのは、問題発生時にどれだけ迅速かつ適切に対応してもらえるかです。

SLA(サービスレベル合意)の確認項目

- 稼働率保証:99.9%以上が望ましい(年間ダウンタイム約8.7時間以内)

- 障害通知の速度:障害発生からユーザーへの通知までの時間

- 復旧目標時間(RTO):サービス復旧までの目標時間

- 復旧目標地点(RPO):データをどの時点まで復旧できるか

- 補償内容:SLA未達時の補償(クレジット返還等)

インシデント対応体制の確認項目

- セキュリティインシデント発生時の通知義務:何時間以内に通知されるか

- 影響範囲の報告:どの程度詳細な報告が提供されるか

- 日本語サポート:緊急時に日本語で対応可能か

- 専任担当者:エンタープライズ向けに専任のセキュリティ担当がつくか

社内SNSや情報共有ツールは日常業務に深く組み込まれるため、サービス停止の影響が非常に大きくなります。Slack運用に全社のコミュニケーションを依存している企業であれば、障害時の代替手段も含めて事前に計画しておく必要があります。

チェック5:ツール統合とシャドーIT対策

ツールの乱立がセキュリティリスクを生む

DX推進でSaaS導入が加速すると、部門ごとに異なるツールが乱立する状況に陥りがちです。

マーケティング部はSlack、営業部はTeams、開発部は別のチャットツール——。このような状態では、情報がサイロ化し、セキュリティポリシーの統一的な適用が困難になります。

さらに深刻なのがシャドーITの問題です。

ツール疲れが蓄積すると、社員は「公式ツールが使いにくいから」と個人のLINEやDropboxを業務に使い始めます。IT部門が把握していないツールで機密情報がやり取りされれば、いくら公式ツールのセキュリティを強化しても意味がありません。

ツール統合のセキュリティメリット

ツールを統合・集約することには、利便性だけでなくセキュリティ上の大きなメリットがあります。

- アクセス管理の一元化:管理対象が減り、権限管理の抜け漏れが減る

- 監査ログの集約:ツール横断でユーザーの行動を追跡しやすくなる

- セキュリティポリシーの統一:全ツールに同じ基準を適用できる

- 退職者対応の簡素化:アカウント停止の対象ツールが明確になる

- シャドーIT抑止:使いやすい公式ツールがあれば、非公式ツールに流れにくい

DX推進において「新しいツールを次々に導入する」フェーズから、「ツールを整理・統合して安全に運用する」フェーズへ移行することが重要です。

たとえばSeediaは、社内のコミュニケーションと情報共有を一つのプラットフォームに集約できるサービスです。ツールの乱立を防ぎながら、セキュリティガバナンスを効かせやすい環境を実現します。

こんな企業にこそ、セキュリティチェックの見直しをおすすめします

- DX推進で複数のSaaSを導入したが、セキュリティ審査の基準が統一されていない

- 社内SNSやSlackを導入したが、アクセス権限の棚卸しを一度もしていない

- 退職者のアカウントが適切に無効化されているか不安がある

- 情報共有ツールを複数使い分けており、データの所在が把握しきれない

- ツール疲れでシャドーITが発生している、または発生しそうな兆候がある

- セキュリティインシデント発生時の対応フローが明確になっていない

一つでも当てはまるなら、今すぐセキュリティチェック体制を見直すべきです。

SaaSのセキュリティリスクは、問題が顕在化してからでは手遅れです。情報漏洩が発生すれば、顧客の信頼を失い、法的責任を問われ、事業に致命的なダメージを受ける可能性があります。

逆に、適切なセキュリティチェック体制を構築しておけば、SaaSの利便性を最大限に活用しながら安全な運用が実現できます。

まとめ

SaaS導入セキュリティチェックのまとめ

SaaS導入セキュリティチェックのまとめ

SaaSの企業導入は、DX推進において避けて通れない道です。しかし、便利さの裏にあるセキュリティリスクを見過ごしたまま導入を進めれば、取り返しのつかない事態を招きかねません。

この記事で解説した5つのセキュリティチェックポイントを振り返りましょう。

- データの保存場所と暗号化 — データがどこに保存され、どのように暗号化されているかを確認する

- 認証とアクセス制御 — SSO・MFAの導入とロールベースの権限管理で、アクセスを適切に制御する

- 監査ログとコンプライアンス — 「誰が・いつ・何をしたか」を追跡できる体制と第三者認証を確認する

- インシデント対応とSLA — 障害時・インシデント時の対応体制と復旧目標を事前に把握する

- ツール統合とシャドーIT対策 — ツールの乱立を防ぎ、セキュリティポリシーを統一的に適用する

社内SNSやSlack運用を含むSaaS全般に共通するこれらのチェックポイントを、導入前の評価基準として社内で標準化しておくことをおすすめします。

セキュリティチェックは、一度やって終わりではありません。年に一度は既存ツールの再評価を行い、新たなリスクに対応し続けることが、安全なDX推進の鍵です。

まずは、現在利用中のSaaSのセキュリティ設定を一つずつ見直すことから始めてみませんか。